「CRYPTREC | CRYPTREC暗号の仕様書」

政府4機関(総務省、経産省、NICT、IPA)からなるCRYPTEC事務局は、電子政府推奨暗号リスト、推奨候補暗号リストを公開し、政府が使うべき暗号技術をまとめています。民間での利用でも参考になりますね。

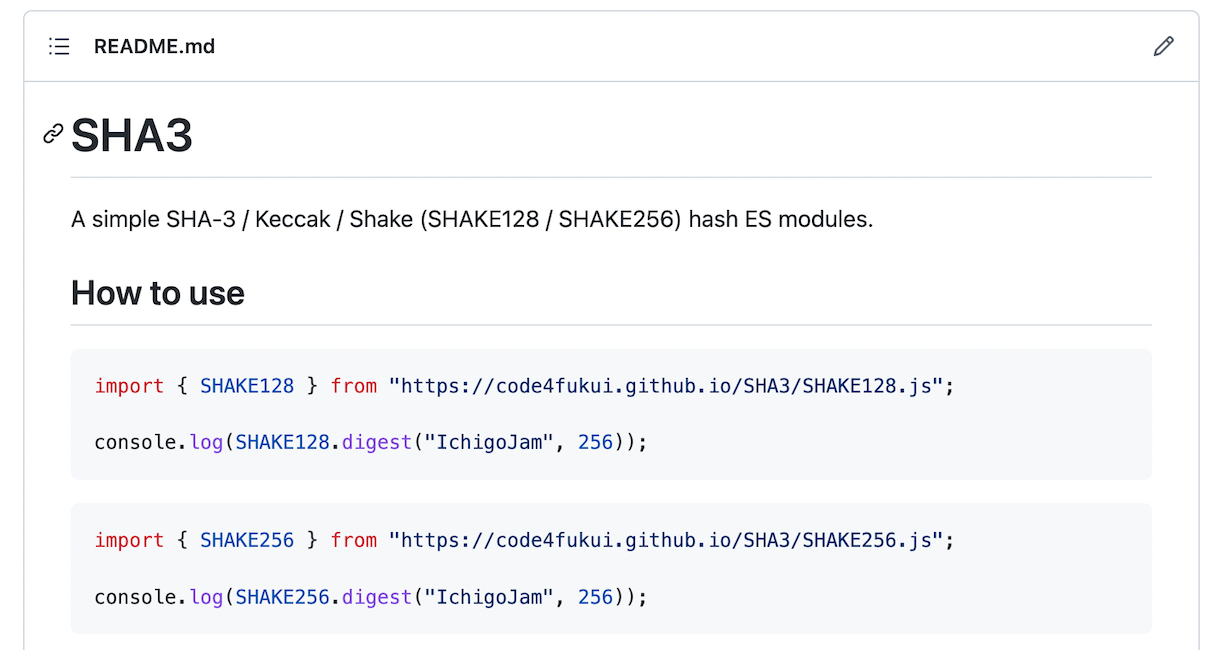

「code4fukui/SHA3: A simple SHA-3 / Keccak / Shake (SHAKE128 / SHAKE256) hash ES modules.」

推奨候補暗号リストのハッシュ関数として記載があった、SHAKE128/SHAKE256の実装emn178/js-sha3を元に、ESモジュール化した、SHA3を公開。下記のプログラムで、Denoまたはブラウザ上で簡単に使えます。

大事なシステム、古い暗号技術に依存していると怖いですね。

正しく恐れよう、サイバーリスク。

サイバーセキュリティに関心ある中高生向け CyberSakura (サイバーサクラ) もやってます。(第一回大会 in 鯖江)